来源:小编 更新:2024-09-30 06:08:22

用手机看

随着计算机技术的不断发展,网络安全问题日益突出。在众多攻击手段中,返回导向编程(Return-Oriented Programming,简称ROP)是一种高级内存攻击技术,它通过利用程序中的缓冲区溢出漏洞,实现对目标程序的完全控制。

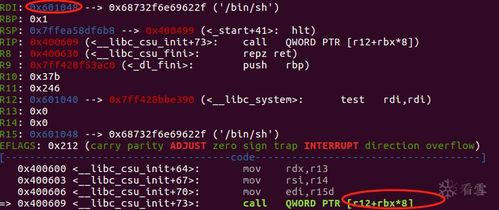

ROP攻击是一种利用程序中已存在的指令序列(gadget)来执行恶意代码的技术。攻击者通过构造一条ROP链,将程序的控制流引导到恶意代码上,从而实现对目标程序的完全控制。这种攻击方式具有隐蔽性强、难以检测的特点,给网络安全带来了严重威胁。

ROP攻击的原理主要基于以下几个步骤:

寻找程序中的缓冲区溢出漏洞。

构造ROP链,将程序的控制流引导到恶意代码上。

执行恶意代码,实现对目标程序的完全控制。

根据攻击方式的不同,ROP攻击可以分为以下几种类型:

ret2shellcode:将返回地址覆盖到shellcode的地址上,从而执行shellcode。

ret2lib:利用程序中已存在的库函数,执行恶意代码。

ropchain:通过构造一条ROP链,将程序的控制流引导到恶意代码上。

为了防范ROP攻击,我们可以采取以下措施:

加强代码审计,及时发现并修复缓冲区溢出漏洞。

启用内存保护机制,如NX(不可执行位)和ASLR(地址空间布局随机化)。

使用安全的编程语言和开发工具,降低缓冲区溢出漏洞的出现概率。

定期更新系统和应用程序,修复已知的安全漏洞。

ROP攻击作为一种高级内存攻击技术,给网络安全带来了严重威胁。了解ROP攻击的原理、类型和防范措施,有助于我们更好地保护计算机系统免受攻击。在今后的网络安全工作中,我们需要不断提高安全意识,加强安全防护,共同维护网络空间的安全与稳定。

ROP攻击、缓冲区溢出、内存攻击、安全防护、编程语言、开发工具、内存保护机制、代码审计、安全漏洞、shellcode、库函数、ROP链、NX、ASLR